情報セキュリティのリスクと対策

今回は情報セキュリティのリスクと対策についてのコラムです。

情報セキュリティの対策のご検討の際にお役立てください。

1.情報セキュリティの3大要素

企業や組織における情報セキュリティとは、企業や組織の情報資産を「機密性」、「完全性」、「可用性」に関する脅威から保護することです。

情報資産とは、企業や組織などで保有している情報全般のことです。顧客情報や販売情報などの情報自体に加えて、それらを記載したファイルや電子メールなどのデータ、データが保存されているパソコンやサーバなどのコンピュータ、CD-ROMやUSBメモリ、SDカードなどの記録媒体、そして紙の資料も情報資産に含まれます。

機密性

機密性(Confidentiality)とは、許可された者だけが情報にアクセスできるようにすることです。許可されていない利用者は、コンピュータやデータベースにアクセスすることができないようにしたり、データを閲覧することはできても書き換えることはできないようにしたりします。

完全性

完全性(Integrity)とは、保有する情報が正確であり、完全である状態を保持することです。情報が不正に改ざんされたり、破壊されたりしないことを指します。

可用性

可用性(Availability)とは、許可された者が必要なときにいつでも情報にアクセスできるようにすることです。つまり、可用性を維持するということは、情報を提供するサービスが常に動作するということを表します。

情報資産を脅かす具体的な脅威として、機密情報の漏洩(ろうえい)や不正アクセス、データの改ざん、サービスの停止などが挙げられます。

企業や組織においては、保有する情報資産の特質をよく検討して、機密性、完全性、可用性のバランスを考慮しながら情報セキュリティ対策を行うことが大切です。

2.情報セキュリティのリスク

情報セキュリティのリスクは、組織や個人が情報を保護する際に直面する可能性のある損失や被害のことを指します。

主なリスクは以下となります。

|

機密性の侵害のリスク |

機密情報が不正なアクセスや盗難によって漏洩されることで、”機密性”が侵害されます。これにより、秘密の情報が競合他社や悪意のある者に利用されたり、組織の評判や信頼が損なわれる可能性があります。 |

|

完全性の侵害のリスク |

情報が改ざんされると、その情報の”信頼性”が失われます。改ざんされた情報に基づいて意思決定を行った場合、誤った結果や予測不能な結果が生じる可能性があります。 |

|

可用性の喪失のリスク |

システムやデータが意図せず利用できなくなると、業務の停止や遅延が生じ、業務継続性に影響を与える”可能性”があります。これは、サービスの停止や機能の制限などの形で現れる場合があります。 |

|

潜在的な法的および規制上の違反のリスク |

情報セキュリティのリスクは、法律や規制に違反する可能性があります。個人情報や機密情報の漏洩は、プライバシー法やデータ保護法に対する違反となる場合があります。 |

|

Reputation(評判)のリスク |

情報セキュリティの侵害は、組織や個人の信頼や評判に深刻な影響を与える可能性があります。顧客や取引先は、セキュリティが保護されていない組織や個人との取引を避ける傾向があります。 |

これらのリスクを最小限に抑えるためには、適切な情報セキュリティ対策が必要です。

技術的な対策(暗号化、ファイアウォール、アンチウイルスソフトウェアなど)

組織的な対策(ポリシーの策定、トレーニングと教育、アクセス管理など)

物理的な対策(セキュリティカメラ、アクセス制御、災害復旧計画など)

の3つに分類することができます。

また、情報セキュリティリスクの脅威は、IPAで提示されている10大脅威が主な脅威となりますが、その脅威を防御するための具体的な対策について述べていきます。

3.2024年のIPA 情報セキュリティ10大脅威とリスク

情報セキュリティリスクの主な脅威は、IPAが発表している2024年の情報セキュリティ10大脅威が代表的です。

|

順位 |

「組織」向け脅威 |

初選出年 |

10大脅威での取り扱い |

|

1 |

ランサムウェアによる被害 |

2016年 |

9年連続9回目 |

|

2 |

サプライチェーンの弱点を悪用した攻撃 |

2019年 |

6年連続6回目 |

|

3 |

内部不正による情報漏えい等の被害 |

2016年 |

9年連続9回目 |

|

4 |

標的型攻撃による機密情報の窃取 |

2016年 |

9年連続9回目 |

|

5 |

修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃) |

2022年 |

3年連続3回目 |

|

6 |

不注意による情報漏えい等の被害 |

2016年 |

6年連続7回目 |

|

7 |

脆弱性対策情報の公開に伴う悪用増加 |

2016年 |

4年連続7回目 |

|

8 |

ビジネスメール詐欺による金銭被害 |

2018年 |

7年連続7回目 |

|

9 |

テレワーク等のニューノーマルな働き方を狙った攻撃 |

2021年 |

4年連続4回目 |

|

10 |

犯罪のビジネス化(アンダーグラウンドサービス) |

2017年 |

2年連続4回目 |

出展:IPA 独立行政法人 情報処理推進機構 情報セキュリティ10大脅威 2024

2023年、2024年で連続1位、2位のランサムウェアやサプライチェーンの攻撃者は、組織の規模や業種に関係なく攻撃し、「ビジネス上の繋がり」を悪用してきます。

そのため、自組織のみの対策ではなく、関係組織も含めた適切なセキュリティ対策が必要です。

4.具体的な対策について

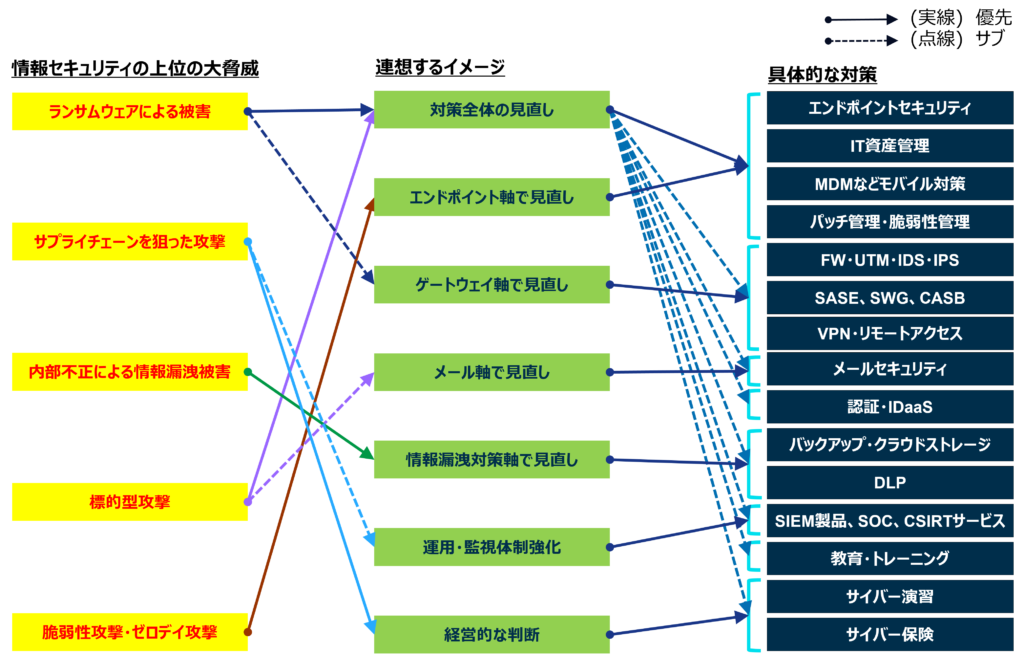

IPAが発表している2024年の情報セキュリティ10大脅威の上位5位に対して具体的にどのような対策が必要でしょうか?

連想ゲーム方式で対策を考えてみましょう。

第1位 ランサムウェアによる被害

(優先)対策全体の見直し➡エンドポイントセキュリティ、IT資産管理、MDMなどモバイル対策、バッチ管理・脆弱性管理

(サブ)ゲートウェイ軸で見直し➡FW・UTM・IDS・IPS、SASE・SWG・CASB、VPN・リモートアクセス

第2位 サプライチェーンを狙った攻撃

(優先)経営的な判断➡サイバー演習、サイバー保険

(サブ)運用・監視体制強化➡SIEM製品、SOC、CSIRTサービス

第3位 内部不正による情報漏洩被害

(優先)情報漏洩対策軸で見直し➡バックアップ・クラウドストレージ、DLP

第4位 標的型攻撃

(優先)対策全体の見直し➡エンドポイントセキュリティ、IT資産管理、MDMなどモバイル対策、バッチ管理・脆弱性管理

(サブ)メール軸で見直し➡メールセキュリティの強化

第5位 脆弱性・ゼロディ攻撃

(優先)エンドポイント軸で見直し➡エンドポイントセキュリティ、IT資産管理、MDMなどモバイル対策、バッチ管理・脆弱性管理

5.まとめ

情報セキュリティリスクの脅威から見た現セキュリティ対策は適切でしたか?

当社のHPで公開している情報セキュリティは下記のような製品/サービスがございますが、HPで公開していない製品も多数ございます。

Cisco Secure Endpoint| FortiGate|Soliton OneGate|保守・監視サービス

お客様の課題により解決策がそれぞれ異なるため、下記の「ご相談・お問い合わせ」ボタンからお気軽にお問い合わせください。お客様の環境に最適な提案をさせていただきます。

|

ご相談・お問い合わせ |

|