「Cisco Umbrella」を試してみた

構築から設定、運用まで手軽に始められる「Cisco Umbrella」

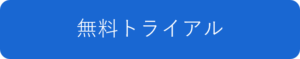

セキュリティの強化に向けて機器やサービスを導入する際、「導入が大変なのでは」「新しい機器を導入しないとならないのか」「設定が複雑なのでは」「運用負荷が大きくなるのでは」といった不安があるかもしれません。しかし、「Cisco Umbrella(アンブレラ)」なら、クラウド提供型のセキュリティサービスのため、新たにハードウェアを設置する必要なく、ネットワークの設定を変更するだけで導入することができます。従来利用してきたDNS(ドメインネームシステム)設定を変更するだけで、端末が何台あってもわずかな時間でセットアップは完了します。

NTTデータルウィーブでは、Cisco Umbrellaを30日間試すことのできる無料トライアルを用意しています。簡単な登録だけで導入効果を実感でき、社内のセキュリティ状況を診断することが可能です。

「Cisco Umbrellaローミングコンピュータ」をかんたんセットアップ

Cisco UmbrellaはDNS設定を変更するだけで利用可能です。また、「Cisco Umbrella セキュアインターネットゲートウェイ(SIG)Essentials パッケージ」を契約すれば、利用しているコンピュータに「Cisco AnyConnectクライアントのインストール」、「Umbrellaモジュールの有効化」をすることで、DNSレイヤセキュリティやセキュアWebゲートウェイを配置することができ、オフィスや自宅、外出先など場所を問わずどこからでも安全にインターネットやクラウドサービスを利用できるようになります。セットアップするための「Cisco Umbrella SIG ローミングコンピュータ かんたんセットアップガイド」も用意されており、手順に沿って容易に導入することができます。

ここではCisco Umbrella SIG Essentials パッケージの契約後、すぐに利用するためのセットアップ方法を簡単に紹介します。セットアップの流れは、以下の6つのステップです。

1.ダッシュボードにログイン

2.プロファイルとインストーラーをダウンロード

3.AnyConnectクライアントをインストール

4.Umbrellaモジュールを有効化

5.ルート証明書をインストール対応

6.ポリシーを設定

手順を示した「かんたんセットアップガイド」に基づいて、簡単にセットアップを進めることができます。また、シスコのコンタクトセンターやパートナーのシステムベンダーもサポートしてくれるので、安心して導入することができます。

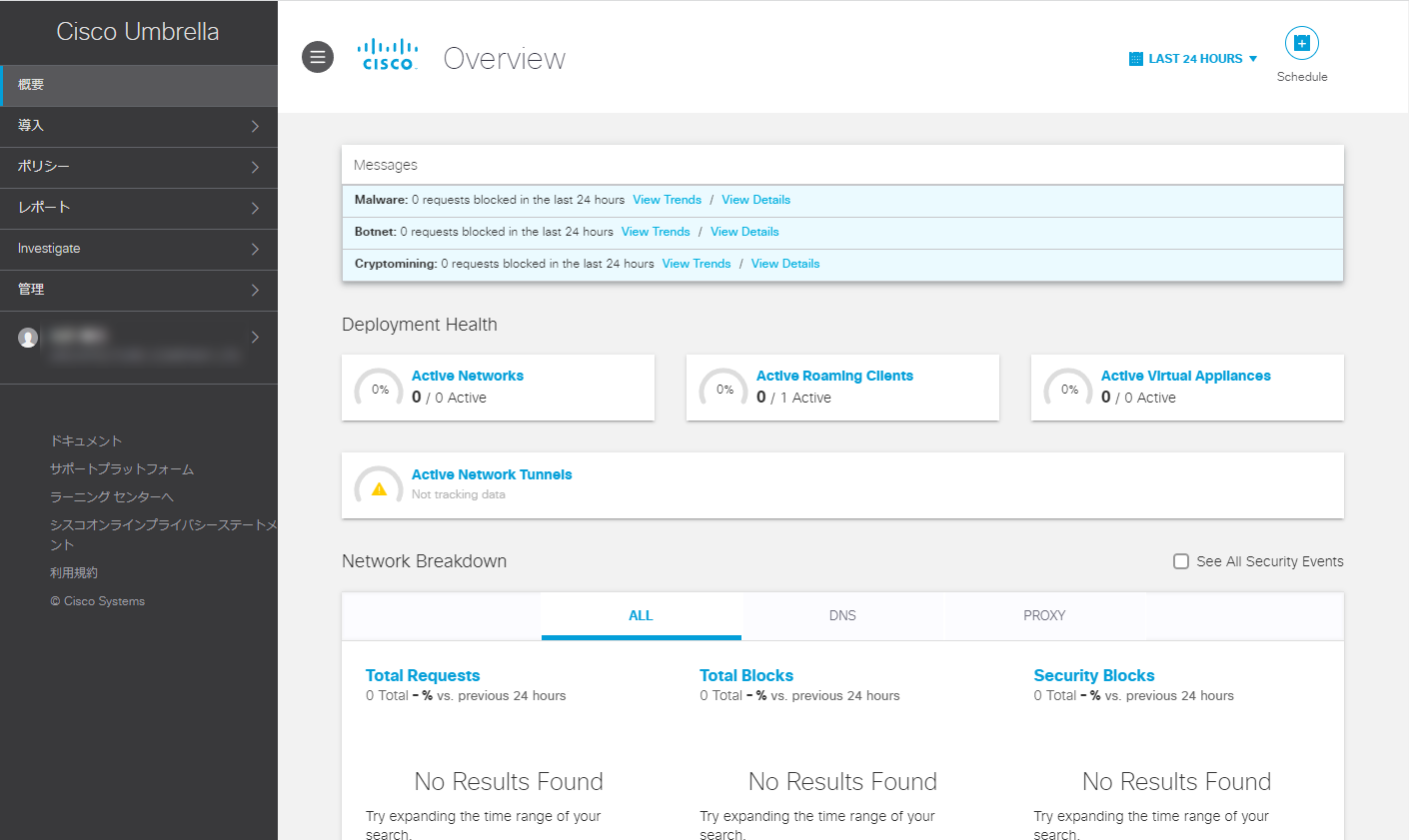

1.ダッシュボードにログイン

契約後にCisco Umbrellaアカウントが開設されたことを通知するメールを受信したら、メール本文に記載されているリンクからパスワードを設定し、Cisco Umbrella ダッシュボードにログインします。Cisco Umbrellaでは、ブラウザベースの「Cisco Umbrella ダッシュボード」で細かく設定管理が行えます。

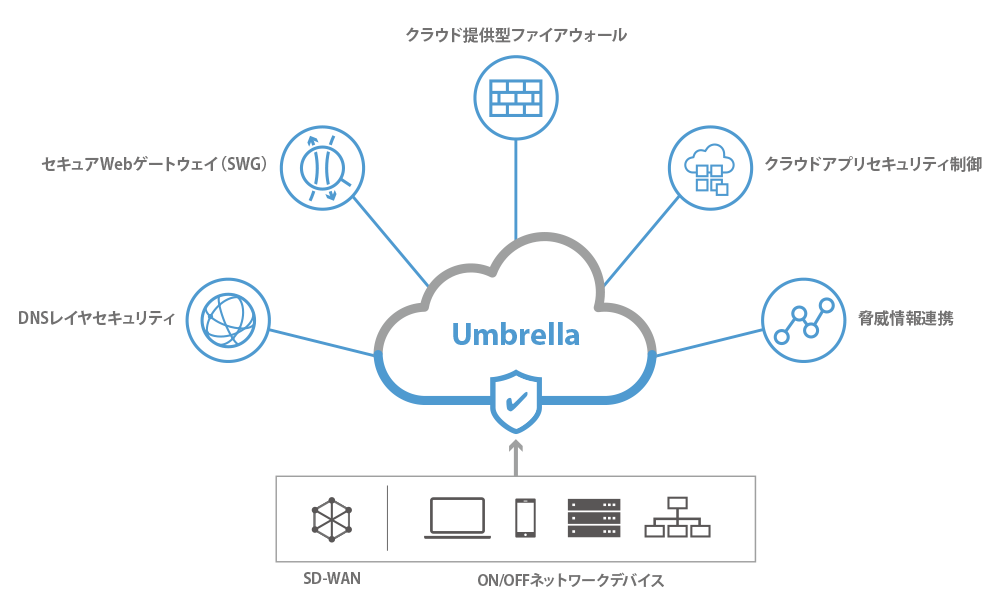

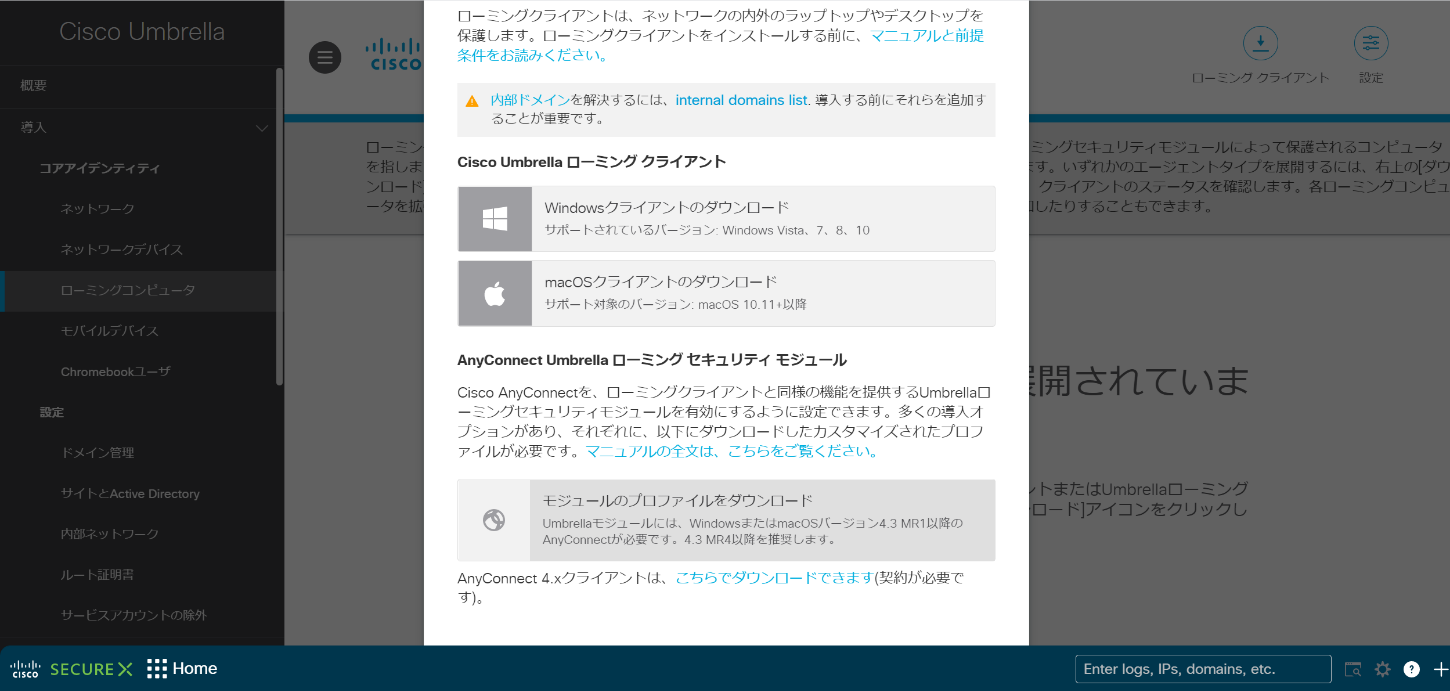

2.プロファイルとインストーラーをダウンロード

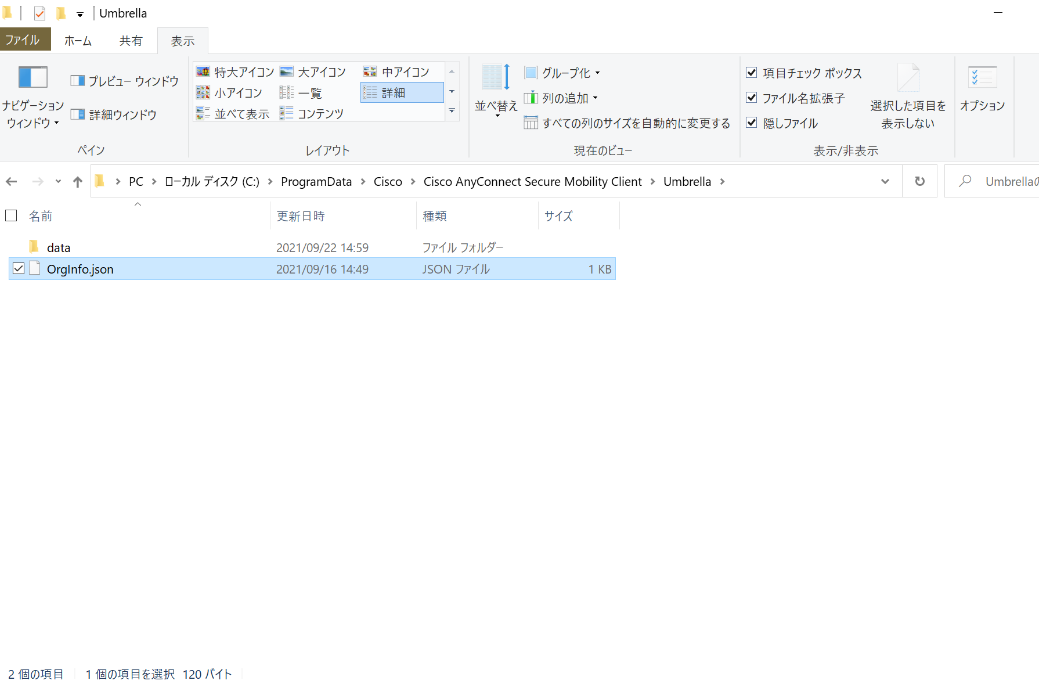

Cisco Umbrella ダッシュボードから、「Cisco AnyConnectクライアント(Umbrellaモジュール)のプロファイル」をダウンロードし、さらに Cisco Software Central(Software Download)から、「Cisco AnyConnectクライアントのインストーラー」をダウンロードします。

※Cisco Software Central へのログインには、Cisco Umbrellaの契約番号を登録した「Cisco.com ID」が必要になります。

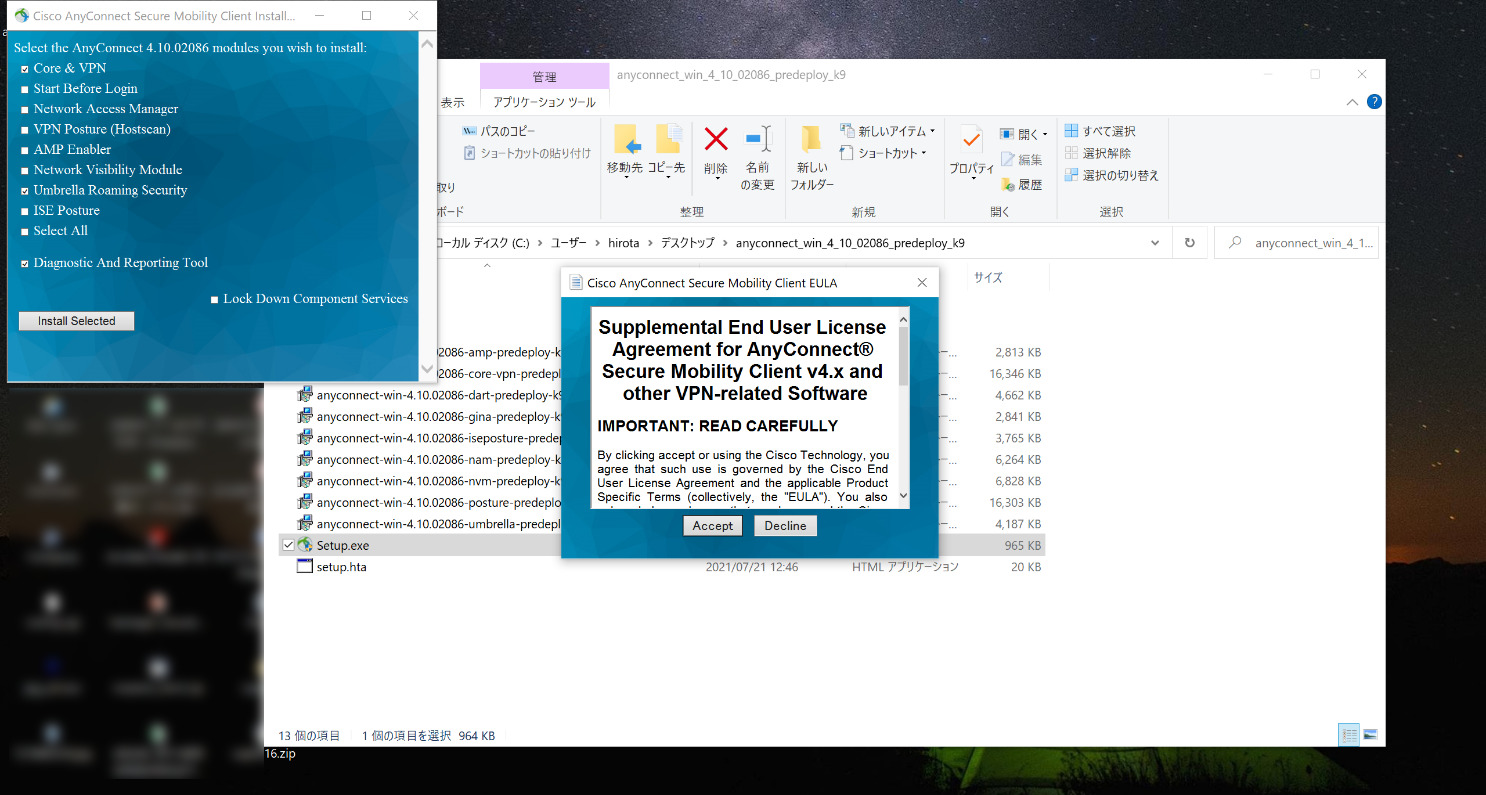

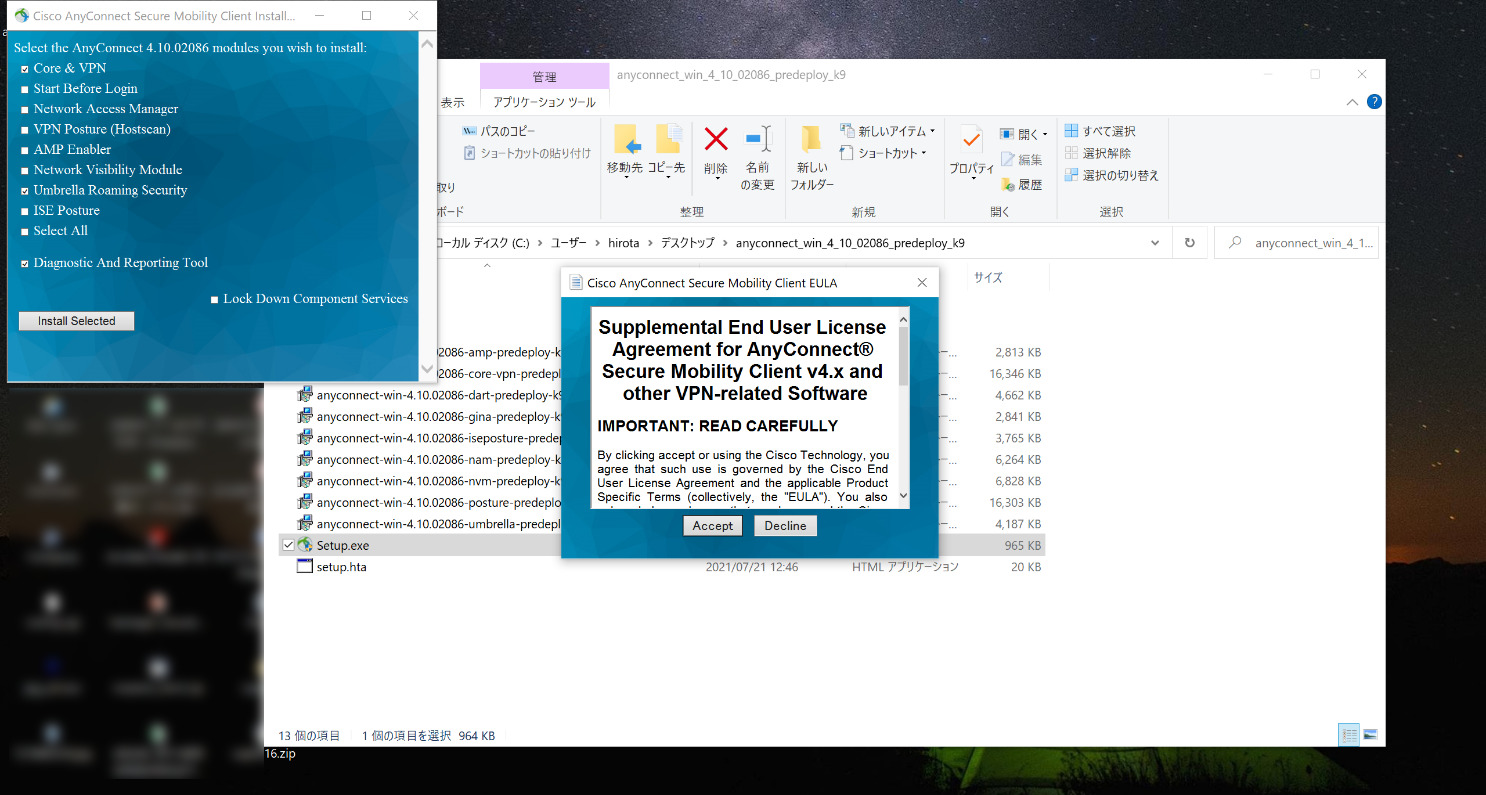

3.AnyConnectクライアントをインストール

Cisco Umbrellaで保護するPCでインストーラーを解凍・実行して、Cisco AnyConnectクライアントをインストールします。

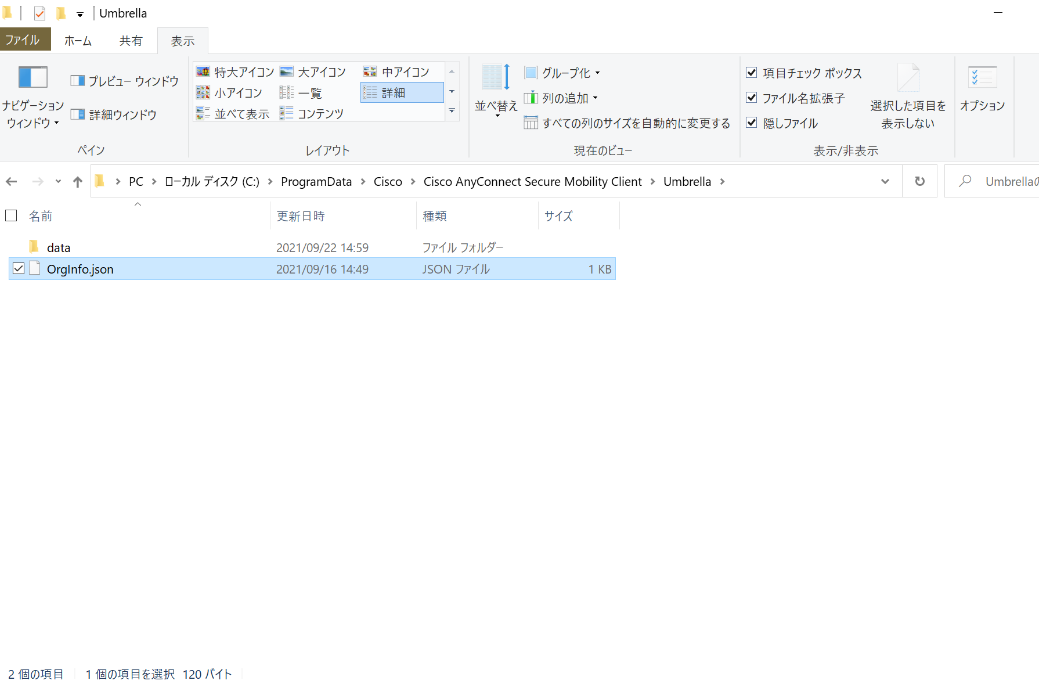

4.Umbrellaモジュールを有効化

Cisco AnyConnectクライアントに組み込まれた2つのUmbrellaモジュールを有効化して、PCの保護を開始します。まず、Umbrellaローミングセキュリティモジュールを有効化し、次に、UmbrellaセキュアWebゲートウェイモジュールを有効化します。

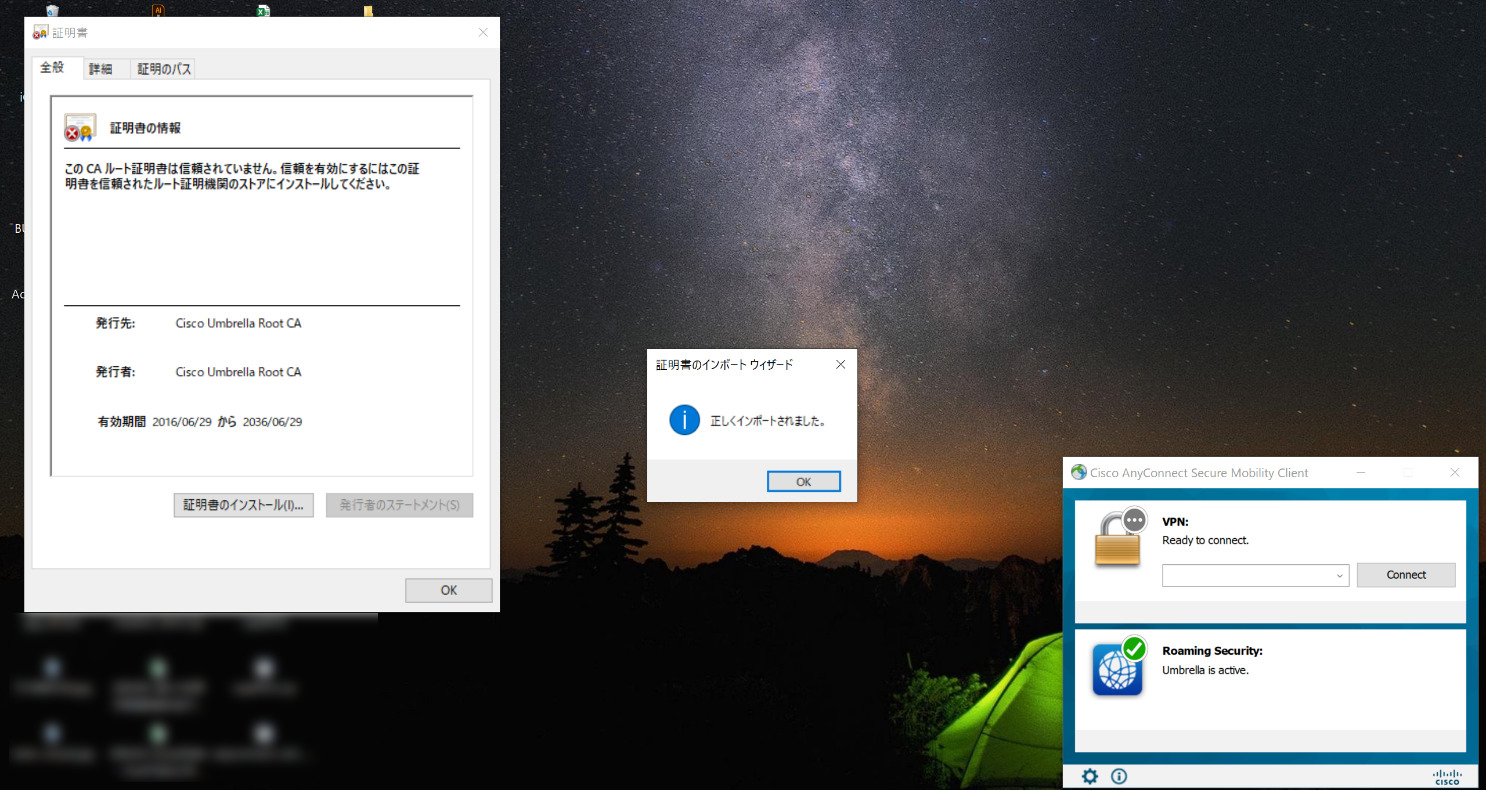

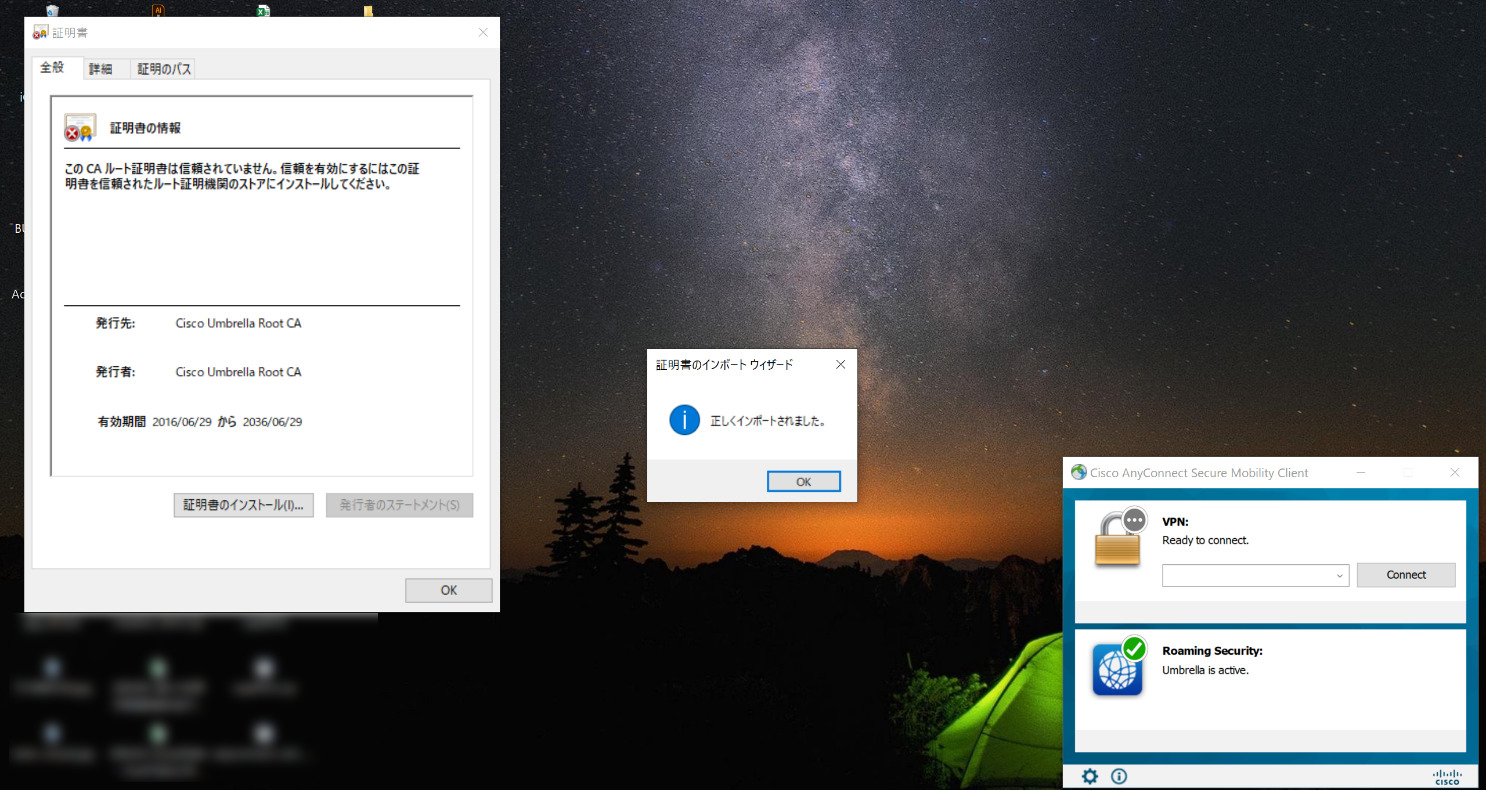

5.ルート証明書をインストール

シスコの「ルート証明書」をインストールします。これにより、SSL復号を有効化したインテリジェントプロキシやファイル検査など、Cisco UmbrellaのHTTPS通信関連機能のセキュリティ効果を向上させることができます。

ここまでの5ステップでCisco Umbrella SIG ローミングコンピュータの構築は完了です。セキュリティの設定については以下に詳しく説明します。

ダッシュボードから簡単設定、さまざまな情報も視覚的に確認可能

Cisco Umbrella SIG ローミングコンピュータの構築が完了したら、あとはセキュリティの設定です。設定はダッシュボードから画面上で視覚的な操作で簡単に行うことができます。

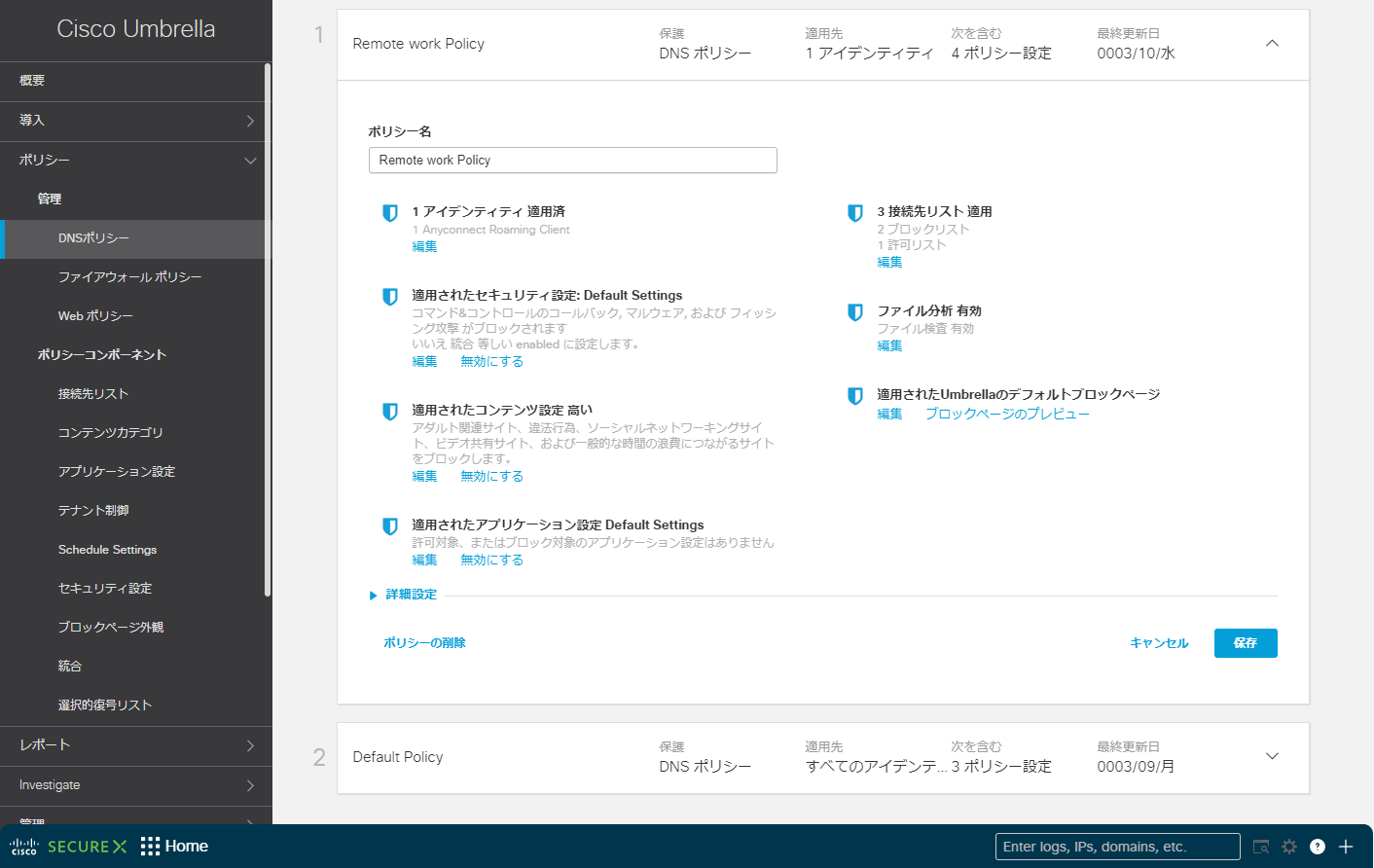

次に、「6.ポリシーを設定」を行います。ポリシー設定では、どのPCにどのようなセキュリティ設定を適用するかを定義します。Cisco Umbrellaでは、会社から支給されるPC用や、従業員の個人が所有するPC用など、適用対象に応じて柔軟にポリシーを設定することができます。

また、Cisco Umbrella セキュアインターネットゲートウェイ(SIG)Essentials パッケージでは、ポリシーを次の2段階で適用することができます。

・DNSポリシー 「umbrella.cisco.com」のようなドメインベース

・Webポリシー 「umbrella.cisco.com/products」のようなURLベース

例えば、DNSポリシーによって「umbrella.cisco.com」へのアクセスが許可されても、Webポリシーによって「umbrella.cisco.com/products」へのアクセス要求はブロックされるといった細やかな設定も行うことができます。

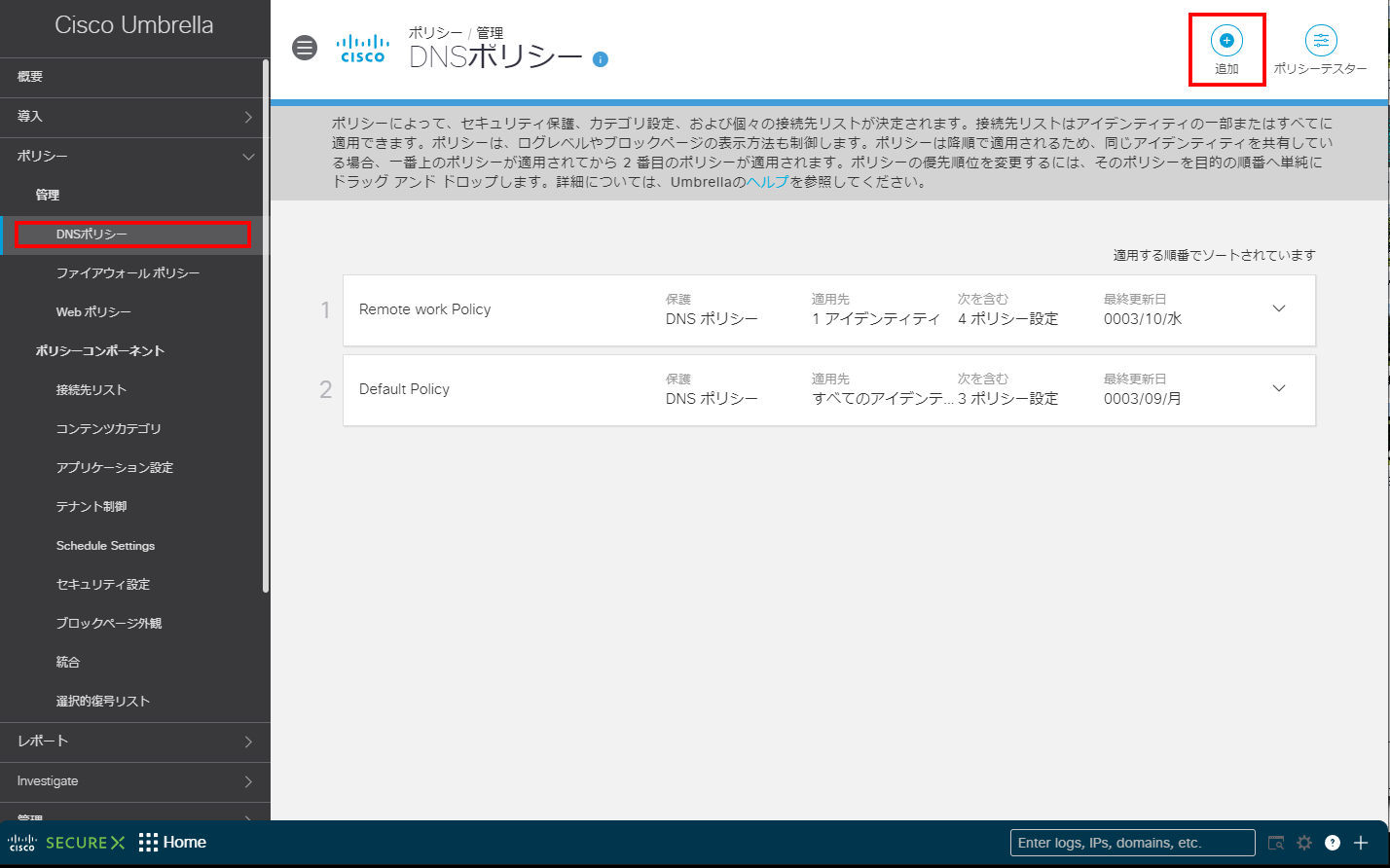

DNSポリシーを設定

Cisco Umbrellaダッシュボードにアクセスして、DNSポリシーを追加します。

DNSポリシー > 追加から、設定するポリシーの要素(ポリシーコンポーネント)を選択できます。

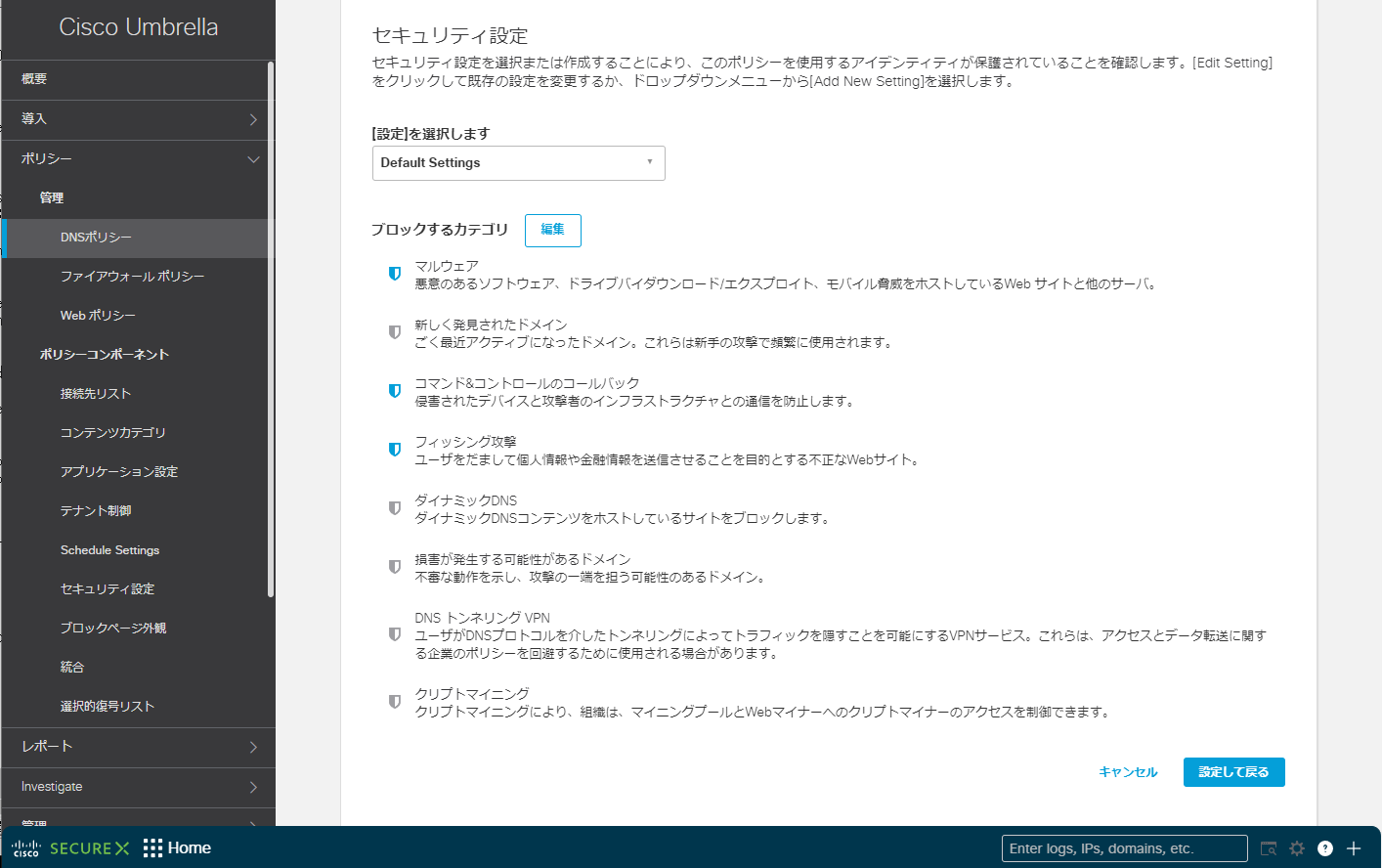

「セキュリティ設定」では、下記のカテゴリを選択することで、脅威をブロックできます。

・マルウェア

悪意のあるソフトウェア、ドライブバイダウンロード/エクスプロイト、モバイル脅威をホストしているWebサイトと他のサーバ

・新しく発見されたドメイン

ごく最近アクティブになったドメイン

・コマンド&コントロールのコールバック

侵害されたデバイスと攻撃者のインフラストラクチャとの通信

・フィッシング詐欺

ユーザを欺して個人情報や金融情報を送信させることを目的とする不正なWebサイト

・ダイナミックDNS

ダイナミックDNSコンテンツをホストしているサイト

・損害が発生する可能性があるドメイン

不審な動作を示し、攻撃の一端を担う可能性のあるドメイン

・DNSトンネリングVPN

ユーザがDNSプロトコルを介したトンネリングによってトラフィックを隠すことを可能にするVPNサービス

・クリプトマイニング

マイニングプールとWebマイナーへのクリプトマイナーのアクセス

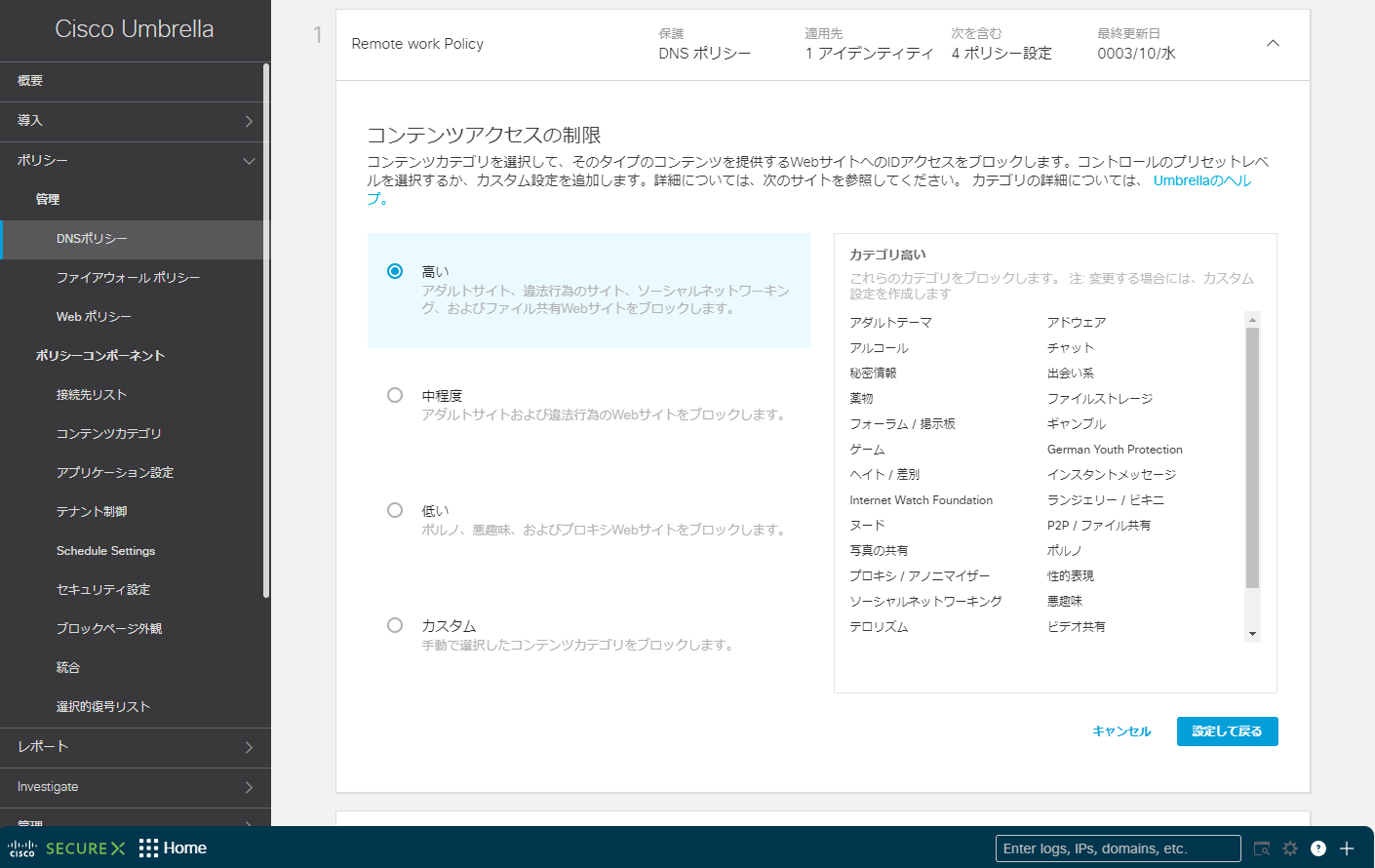

「コンテンツ設定」では、コンテンツカテゴリを選択して、そのタイプのコンテンツを提供するWebサイトへのアクセスをブロックします。「高い」「中程度」「低い」のプリセットレベルを選択するか、「カスタム」で設定を追加します。アダルトサイトや違法なWebサイト、SNSなど、ブロックするコンテンツを選択できます。

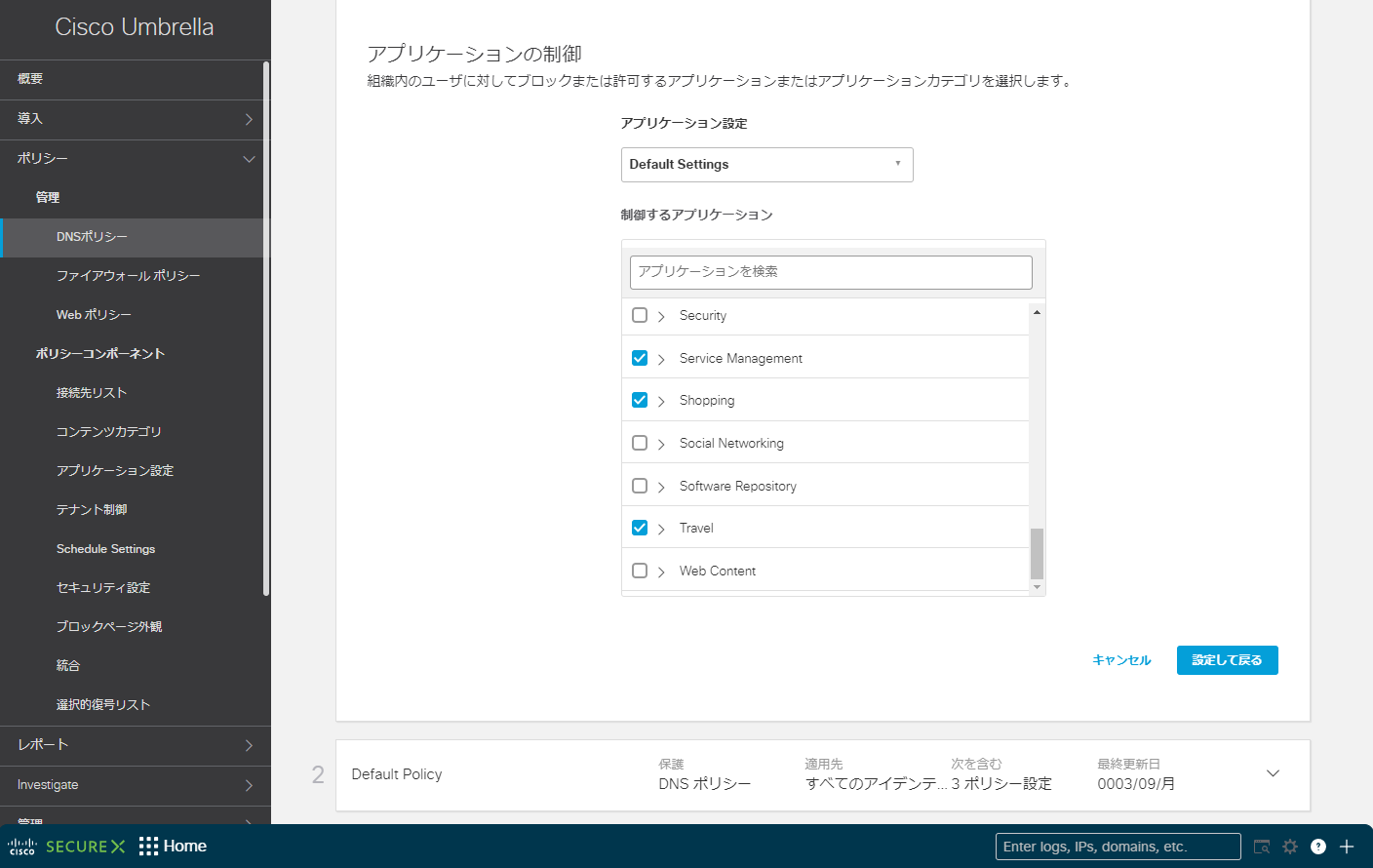

「アプリケーション設定」では、組織内のユーザに対してブロックまたは許可するアプリケーション/アプリケーションカテゴリを選択できます。

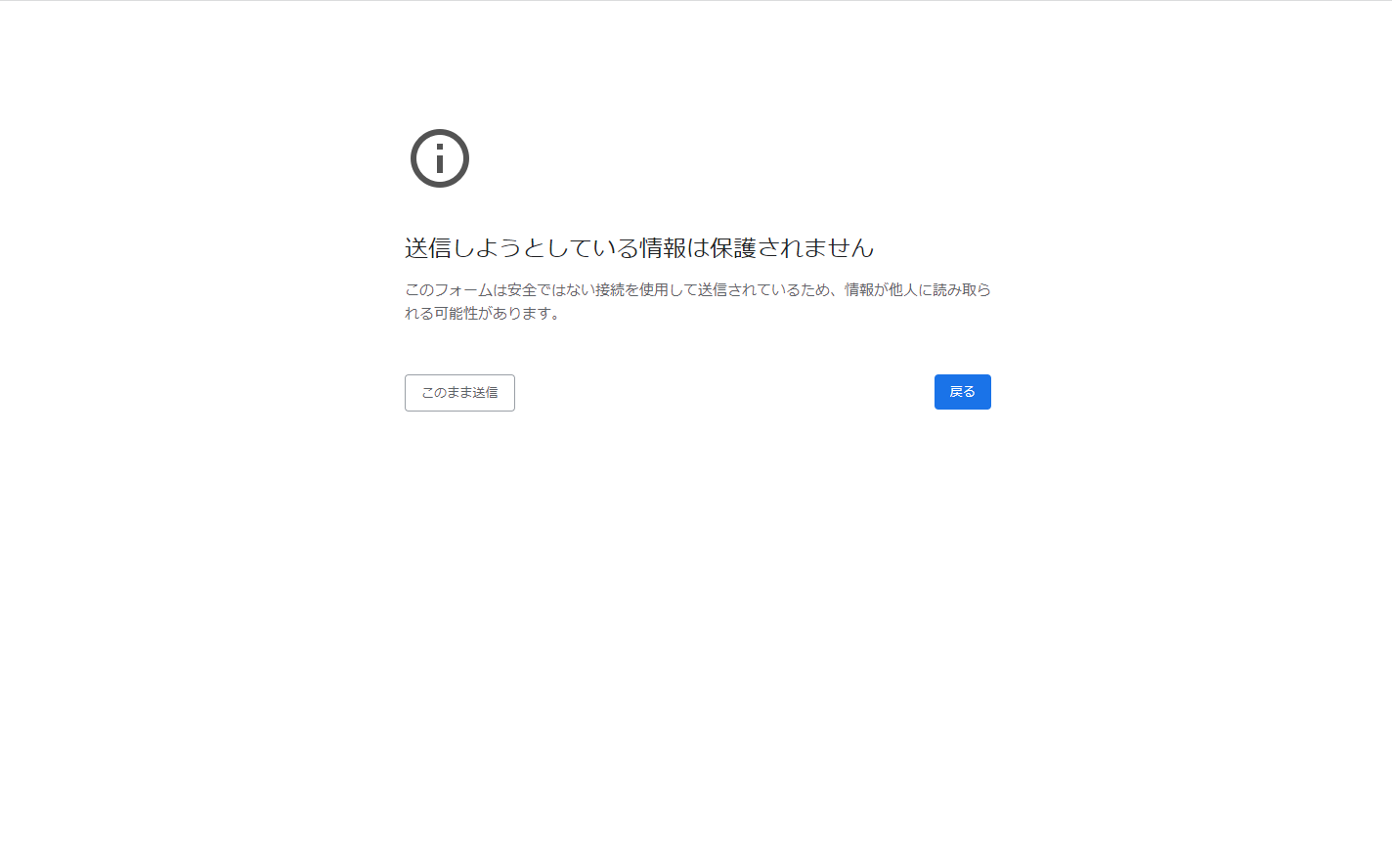

「ブロックページ」の外観もカスタマイズすることが可能です。デフォルトではUmbrellaのデフォルトの外観が設定されています。

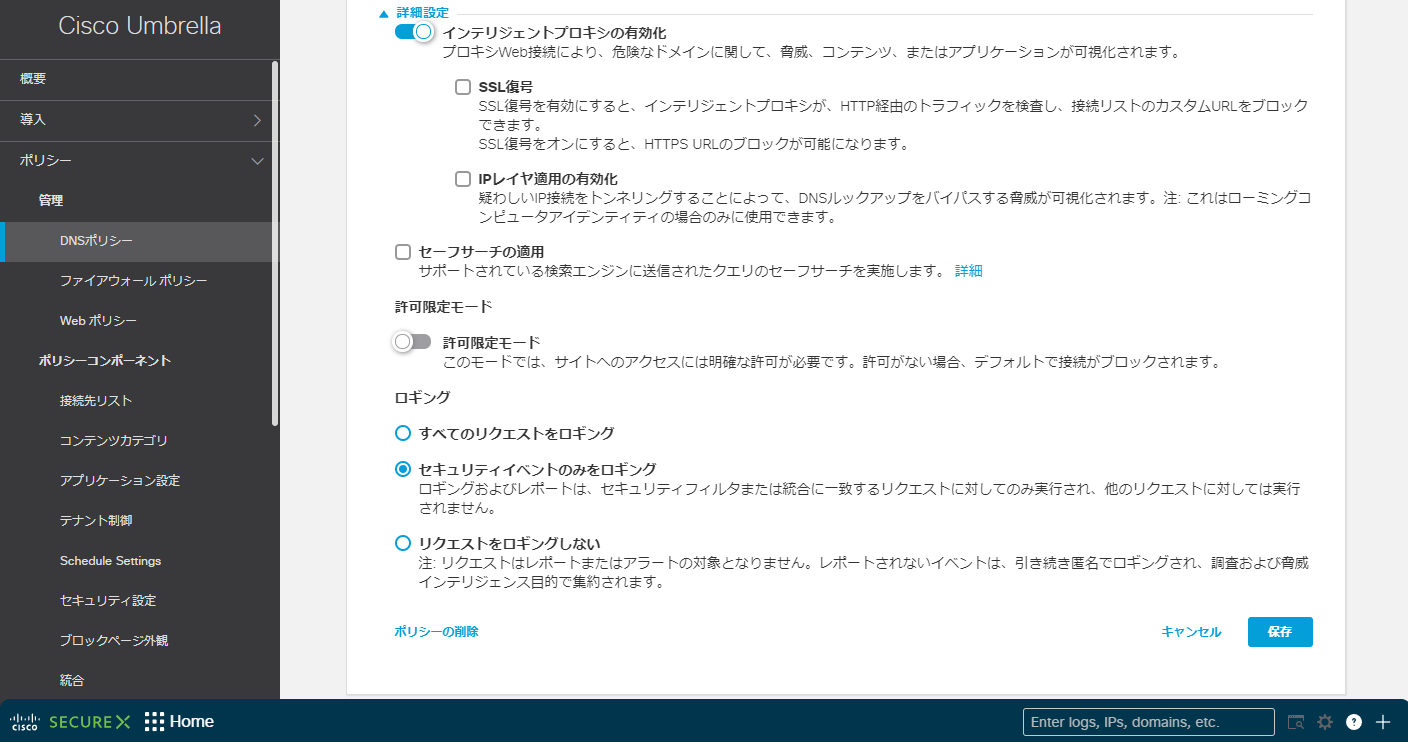

インテリジェントプロキシの設定や許可限定、ログ取得などの詳細設定も可能です。

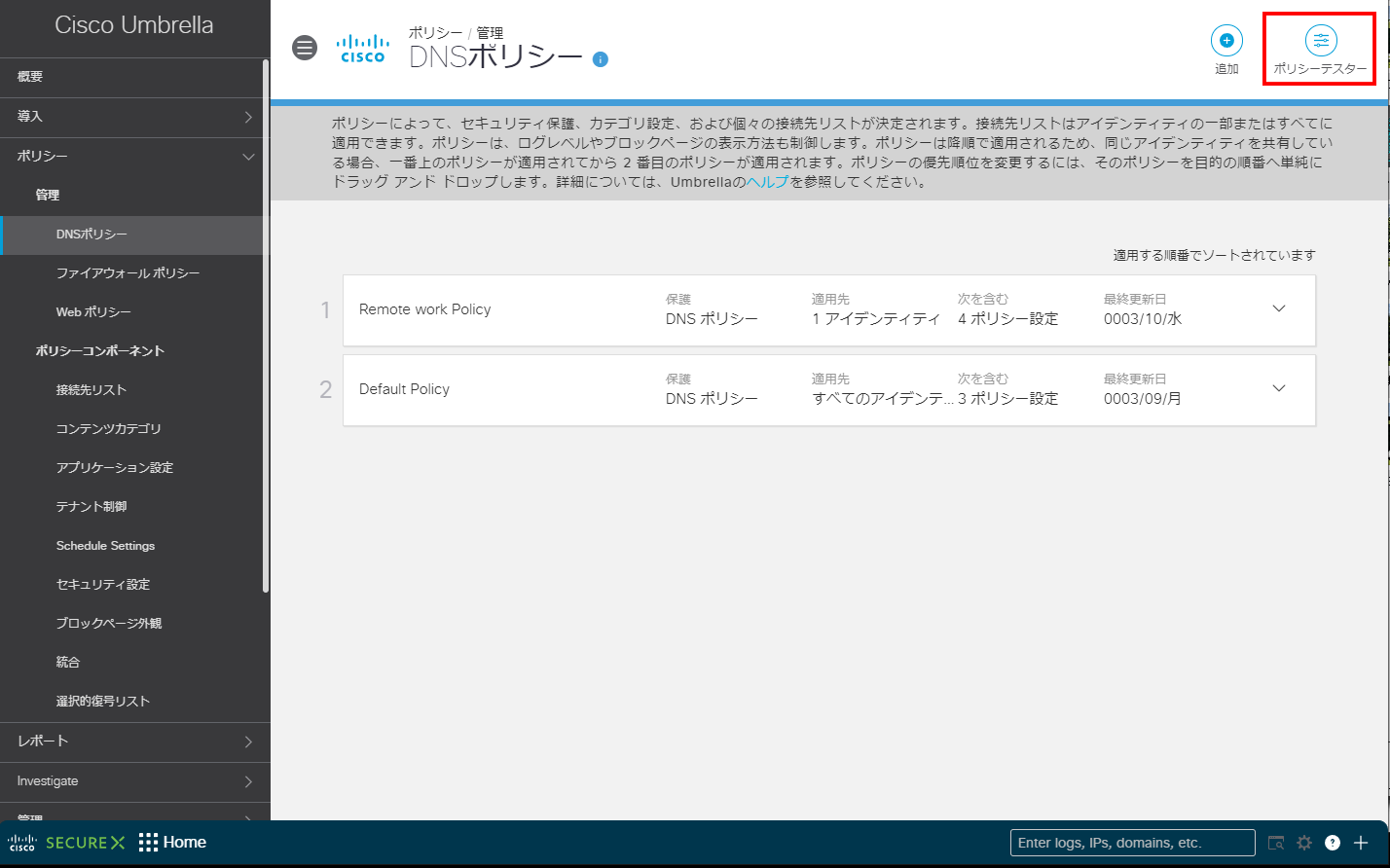

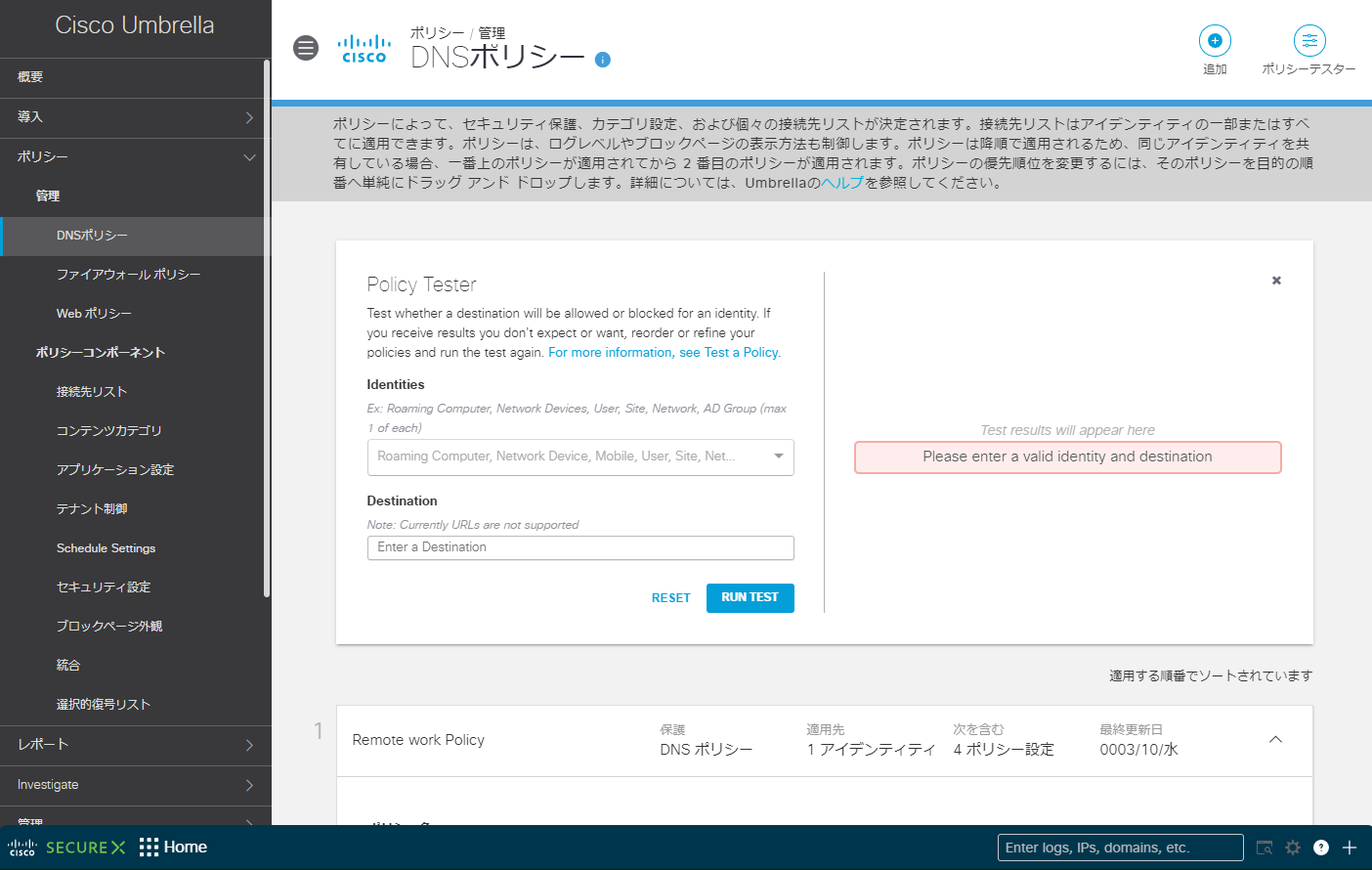

なお設定したDNSポリシーは「ポリシーテスター」でテストできます。

テストしたいローミングコンピュータ名を入力し、表示された検索候補から該当するローミングコンピュータ名をクリックして選択、任意のドメインを入力して実行すれば、どのポリシーに対するエラーに該当してブロックされたのか、ポリシー名で表示されます。

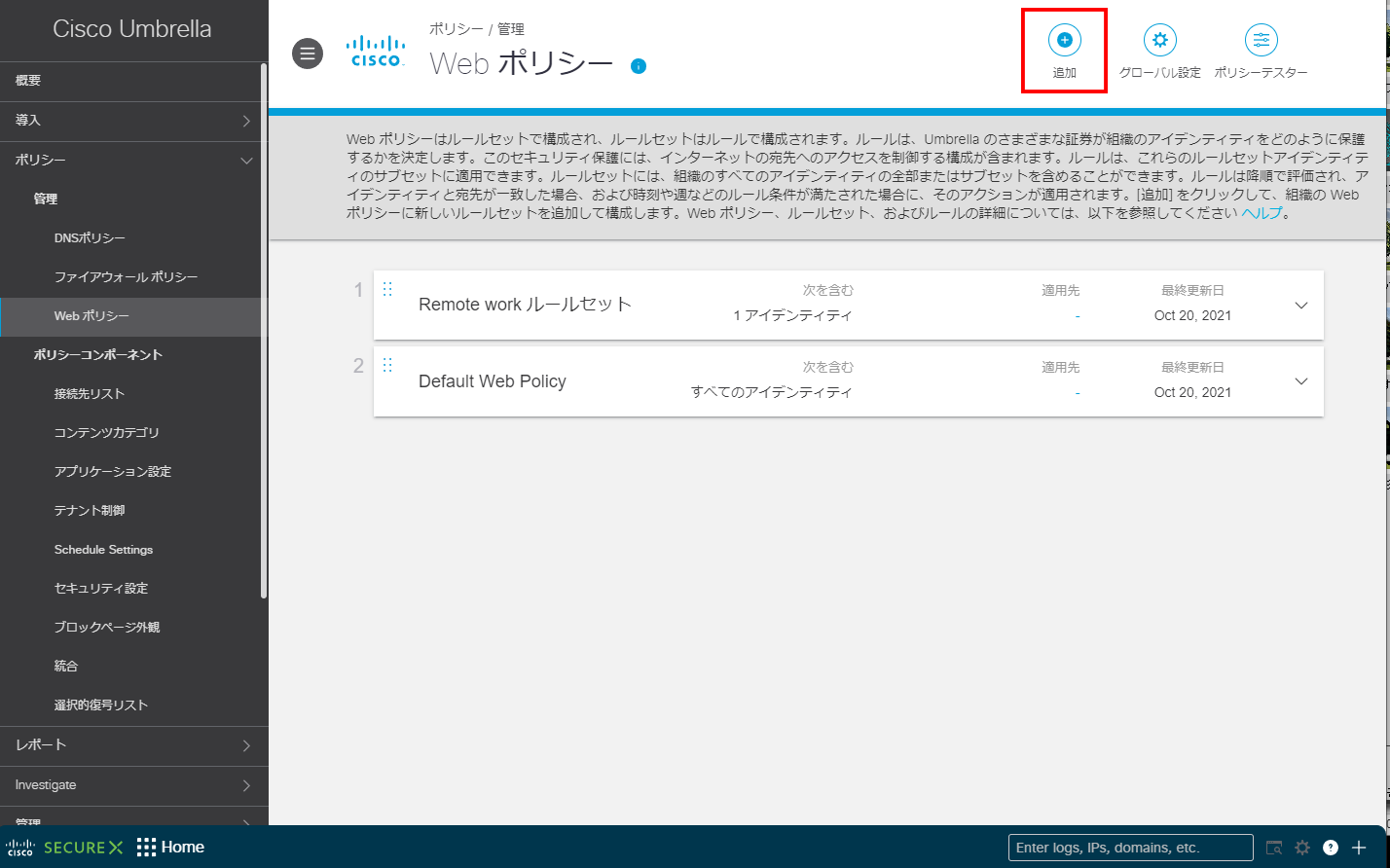

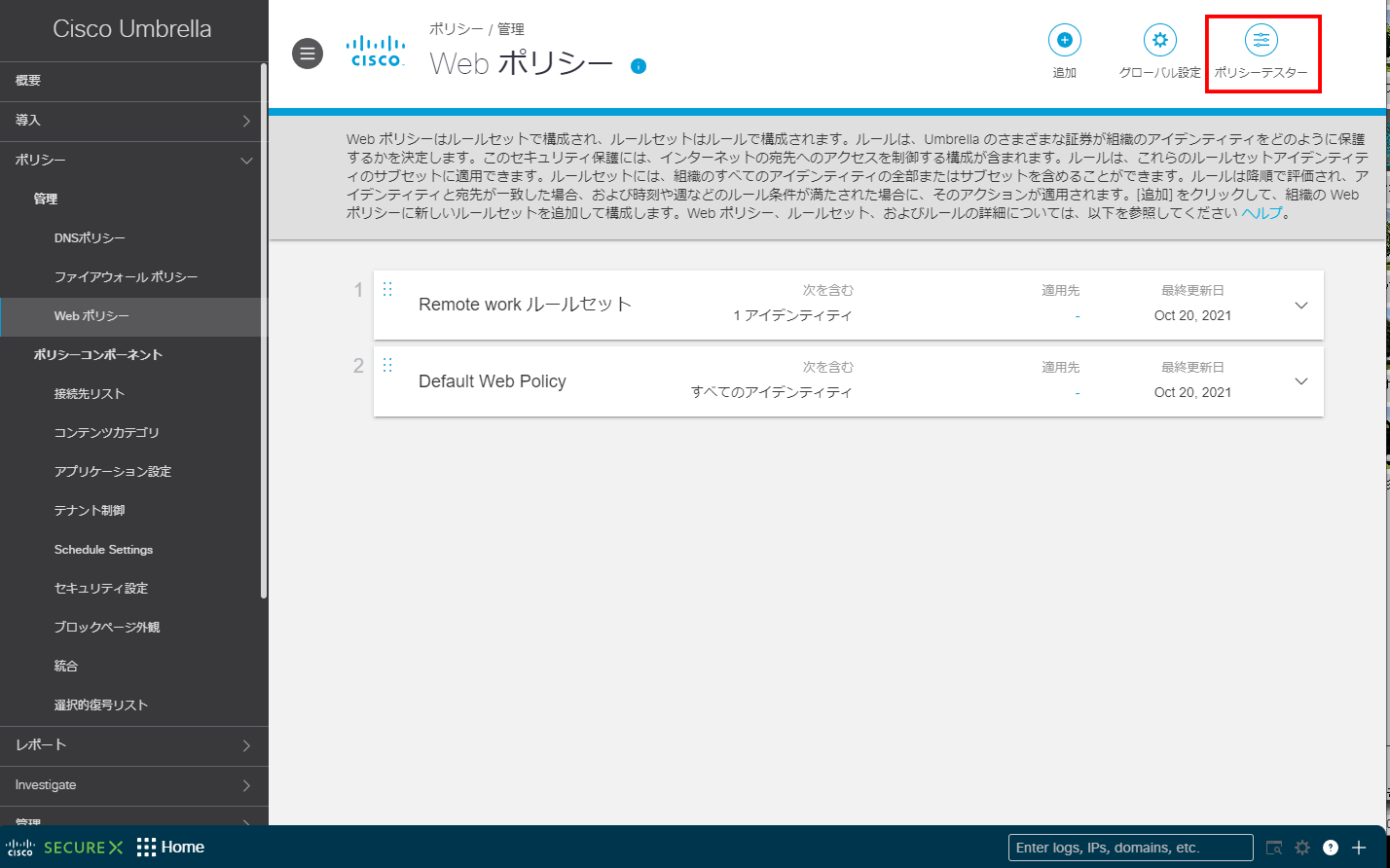

Webポリシーを設定

次にWebポリシーを設定します。Cisco Umbrellaダッシュボードにアクセスして、Webポリシーを追加します。

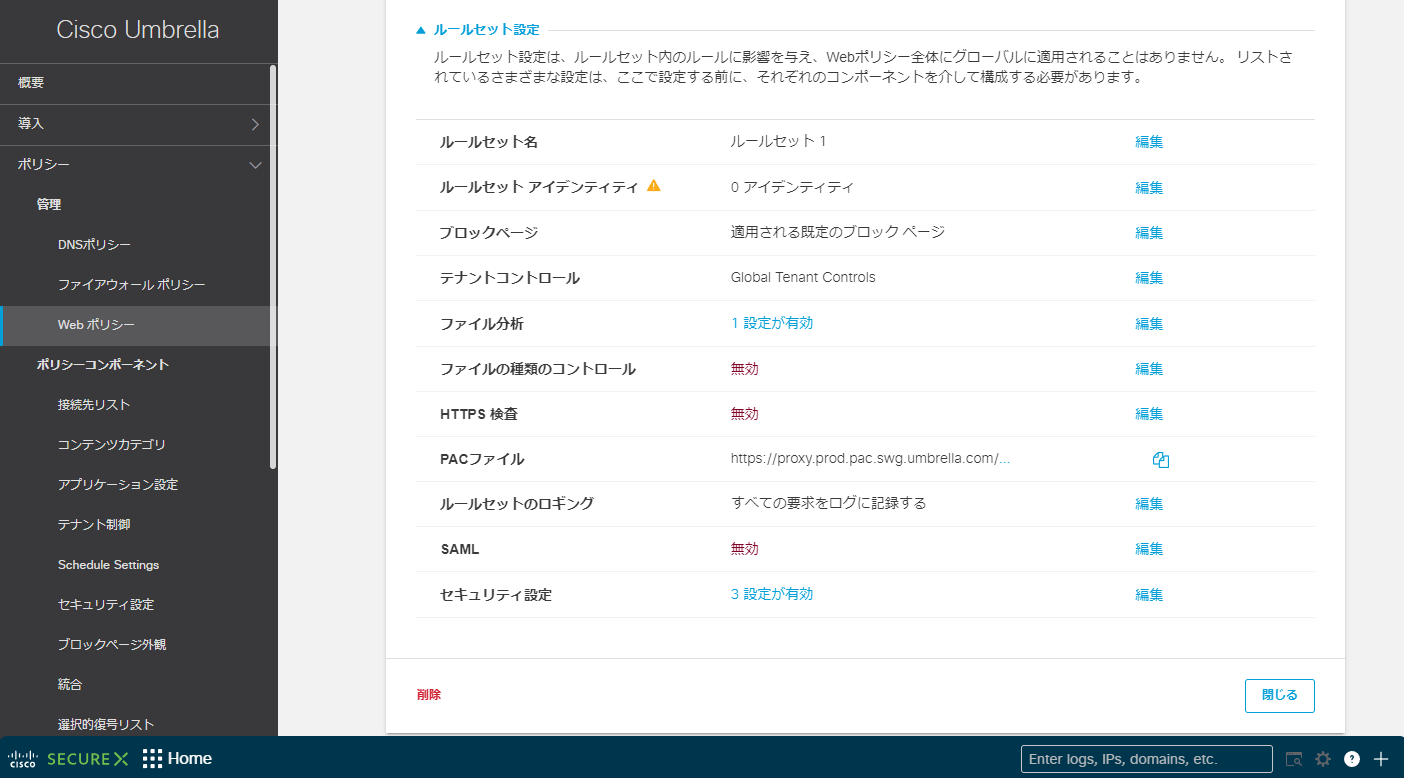

「ルールセット設定」では、Webポリシーに関する設定ができます。

「セキュリティ設定」では、「マルウェア」「コマンド&コントロールのコールバック」「フィッシング攻撃」をブロックできます。Cisco Umbrellaは有害な宛先をセキュリティ脅威のカテゴリに分類します。

・マルウェア

悪意のあるソフトウェアをホストするWebサイトやその他のサーバ、ドライバイダウンロード/モバイルの脅威の悪用などを防ぐ

・コマンド&コントロールのコールバック

侵害されたデバイスが攻撃者のボットネットインフラと通信するのを防ぐ

・フィッシング攻撃

ユーザをだまして個人情報や財務情報を引き渡すことを目的とした詐欺サイトをブロックする

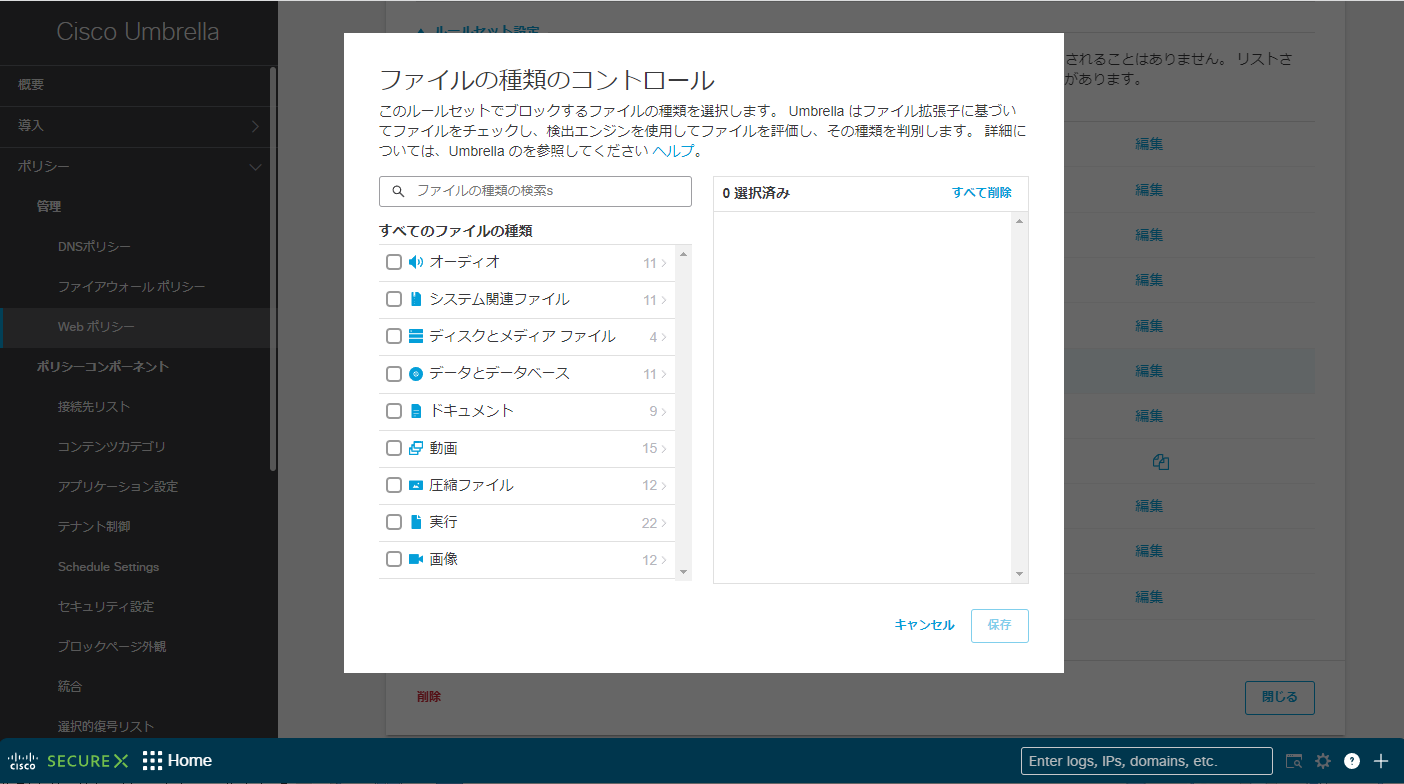

「ファイルの種類コントロール」では、「オーディオ」や「データとデータベース」など、ブロックするファイルの種類を選択できます。Cisco Umbrellaはファイルの拡張子に基づいてファイルをチェックし、検出エンジンを使用してファイルの種類を判別します。

その他にも、HTTPSトラフィックの処理方法やSAML認証の有効/無効なども、Webポリシーの設定で一元的にルール化することができます。

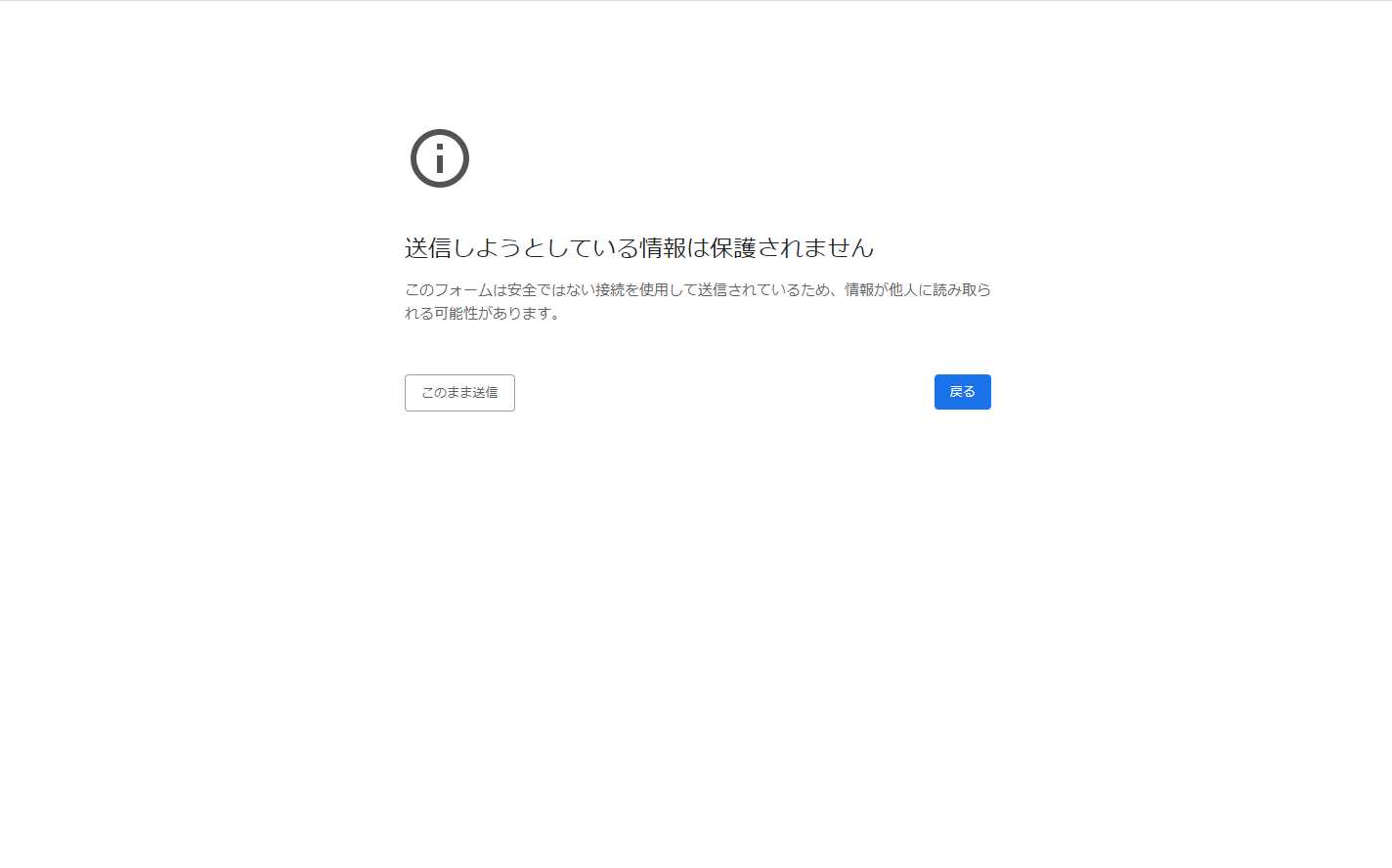

DNSポリシーと同様に、ブロックページの外観もカスタマイズすることが可能です。デフォルトではUmbrellaのデフォルトの外観が設定されています。

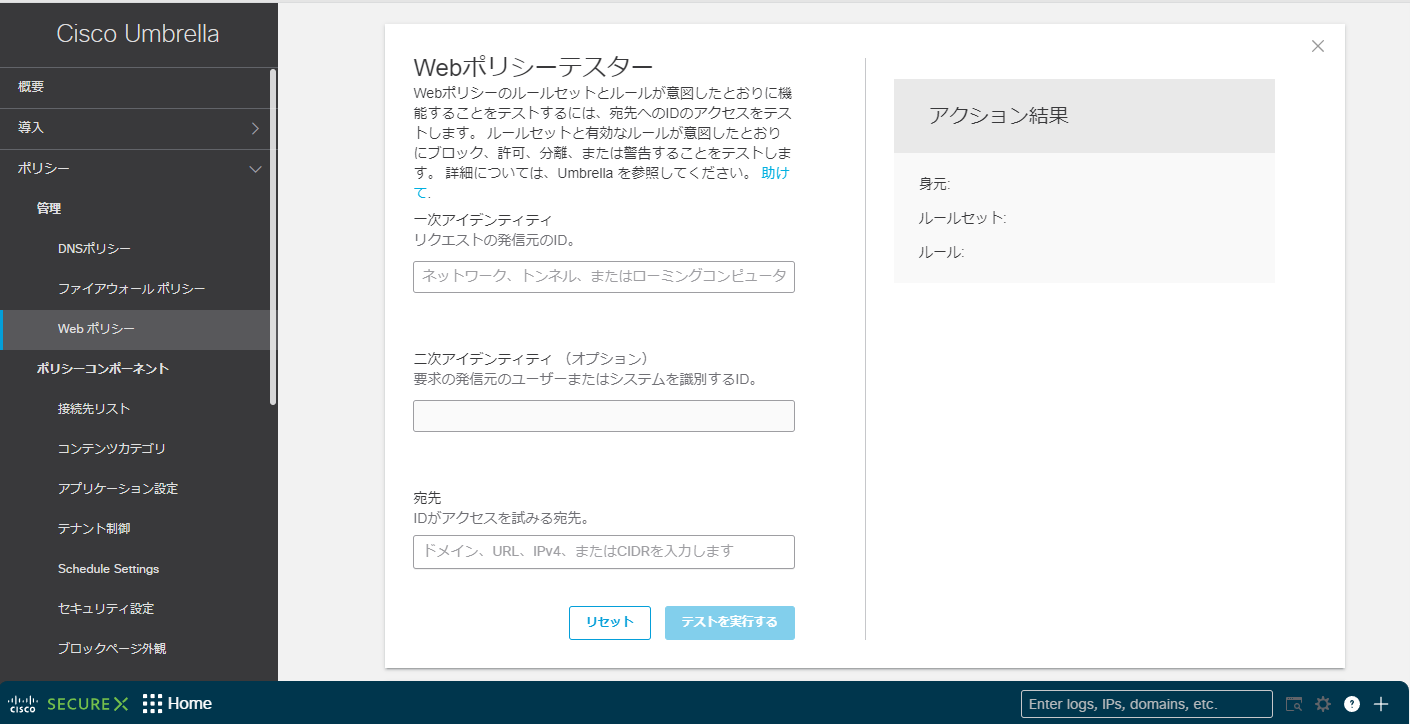

設定したWebポリシーは「ポリシーテスター」でテストできます。

テストしたいローミングコンピュータ名を入力し、表示された検索候補から該当するローミングコンピュータ名をクリックして選択、任意のドメインを入力して実行すれば、どのポリシーに対するエラーに該当したことでブロックされたのか、ポリシー名で表示されます。

「6.ポリシーを設定」まで完了すれば、Cisco Umbrella SIG ローミングコンピュータのセットアップは完了です。Cisco Umbrellaのダッシュボードでは、セキュリティの概要やアクティビティのレポート、ログの管理など、Cisco Umbrellaの運用に必要な項目が容易に設定・確認できるようになっています。

新型コロナウイルス拡大の影響によって、社内だけでなく、自宅やサテライトオフィスからネットワークに接続したいというニーズは急増しています。こうした「ハイブリッドな働き方」でビジネスを安心・安全な環境で行うには、「ゼロトラストモデル」に基づいてセキュリティを考える必要があります。

「Cisco Umbrella」では、このような簡単な設定でゼロトラストモデルを容易に構築することができます。「ハイブリッドな働き方」において社内外にあるすべてのユーザとデバイスを強固に守ることができます。また、「Cisco Umbrella」の導入には、実績やノウハウが豊富なシステムベンダーであれば、お客様のビジネス環境に最適な設定やアドバイスを受けることもできるでしょう。「Cisco Umbrella」の導入を検討するなら、一度ご相談ください。

|

トライアル まずは無料トライアルでお試しください! |

ご相談・お問い合わせ 製品・サービスに関するご質問・ご相談は下記フォームより |